Tehtävä:

a) Asenna WordPress, aloita tyhjältä koneelta (vagrant tai liveromppu).

Ota järkevät URLit (permalinks) käyttöön. Vaihda teema. Kirjoita esimerkki

artikkeli ja varmuuskopioi sisältö. Suojaa kone tulimuurilla.

b) Tee WordPressiin oma teema

—–

Tämän tehtävän tekoon koneena toimi:

HP Elitebook 2560p (kannettava tietokone)

Prosessori: Intel(R) Core(TM) i5-2450M CPU @ 2.50GHz

Muistit: 8099 MiB

Kovalevy: 500gt Hitachi (SCSI)

Xubuntu 32bit live cd 12.04.1

—–

Sisällysluettelo (otsikoiden perusteella)

1. Lampin asennus (Linux Apache MySQL PHP)

1.1 Apachen asennus

1.2 Apachen php-paketin asennus

1.3 MySQL ja PhpMyAdminin asennus

1.4 PhpMyAdminilla uusi tietokanta ja paikallinen käyttäjä

2. Palomuurin käyttönotto Xubuntussa

3. WordPressin asennus

4. WordPressiin säädöt kuntoon

4.1 Permalinkit käyttöön

4.2 WordPressin teeman vaihto

4.3 Esimerkki artikkeli ja varmuuskopioitu sisältö

5. Oman teeman luonti WordPressiin

—–

1. Ennen WordPressin asennusta asensin LAMP:in (Linux Apache MySQL PHP)

Aloitin tehtävän teon Xubuntun live cd:llä

1.1 Asentamalla Apachen

$ sudo apt-get update [lataa uusimmat versiot paketeista ja päivittää]

$ sudo apt-get install apache2 [asentaa apachen uusimman version]

$ sudo a2enmod userdir [enabloi käyttäjähakemiston public_html]

$ sudo service apache2 restart [Apachen uudelleenkäynnistys kun muutokset tehty]

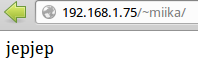

Nyt Apachen näyttää käyttäjien public_html kansion sisällön, kun se on luotu kotihakemistoon. Tätä voidaan testata kirjautumalla jonkun käyttäjän tunnuksilla ja luomalla kansio public_html komennolla:

$ mkdir public_html

Public_html kansiota voidaan testata lisäämällä index.html tiedoston sinne sisältöineen komennolla:

$ nano public_html/index.html

index.html tiedoston tallennuksen jälkeen Apachen toimivuutta voidaan kokeilla selaimella: http://localhost/~käyttäjä/ tai ulkoinen ip/~käyttäjä jolloin index.html sisältö näkyi selaimessa.

——-

1.2 Seuraavaksi asensin Php-paketin Apacheen

Asensin Php-paketin xubuntuun komennolla:

$ sudo apt-get install php5

Ennen php:n testaamista täytyi php5.conf tiedostoa muokata hieman komennolla:

$ sudo nano /etc/apache2/mods-enabled/php5.conf

php5.conf tiedostosta täytyi laittaa osa sisältöä kommentiksi [Kommentoidaan userdir-määritykset pois] rivit #-merkillä :

#<IfModule mod_userdir.c>

# <Directory /home/*/public_html>

# php_admin_value engine Off

# </Directory>

#</IfModul>

ja tallentaa php5.conf tiedosto (ctrl x ja Yes)

Ennen lopullista php:n toimivuuden testaamista jouduin käynnistämään Apache:n uudelleen jotta uusi conf tiedosto tulisi käyttöön. Komennolla: $ sudo service apache2 restart

Nopea ja helppo keino testata PHP:n toimivuus oli lisätä public_html kansioon index.php tiedosto ja sinne muutaman rivin PHP koodi.

esim:

<html>

<head>

<title>PHP Test</title>

</head>

<body>

<?php phpinfo(); ?>

</body>

</html>

Selaimella http://localhost/~tunnus/ jolloin index.php aukeaa ja sivulla näkyy phpinfo sivusto.

——

1.3 MySQL ja PhpMyAdminin asennus

Kun Apache ja PHP oli toimintakunnossa, lähdin viimeisen eli MySQL:n kimppuun asentamalla sen. Koska itse tykkään käyttää tietokantaa graafisella käyttöliittymällä koin hyväksi asentaa samalla myös PhpMyAdmin-työkalun jolla se mahdollistetaan.

Asensin MySQL ja PhpMyAdmin komennolla:

$ sudo apt-get install mysql-server phpmyadmin

Asennuksen aikana tuli kysymys/varmistus siitä, että haluaa asentaa phpmyadminin ja vastasin YES jonka jälkeen, useamman kerran kysyttiin salasanoja (MySQL-tietokannan rootin salasanaa) joihin laitoin kaikkiin saman. Lopuksi valitaan kahdesta vaihtoehdosta Apache2.

Asennuksen aikana tuli vielä kysymys: Configure database for phpmyadmin with dbconfig-common johon vastasin Yes.

Jonka jälkeen asennus kysyy vielä tietokannan adminin salasanaa useampaan kertaan.

Tämän jälkeen linkitin phpmyadminin kansion www kansion sisälle komennolla:

$ sudo ln -s /usr/share/phpmyadmin/ /var/www/phpmyadmin

Phpmyadminia kokeilin selaimella http://localhost/phpmyadmin/

Vanhan tottumuksen perusteella aikaisemman asennuksen pitäisi toimia ja phpmyadmin hallintasivun pitäisi toimia myös. Tällä kertaa ei toiminutkaa syystä tai toisesta, koska tuli virheilmoitus:

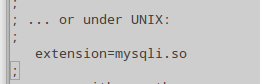

Errorissa sanotaan suoraan, että tarkista PHP configuration, koska mysqli extensionia ei löydy.

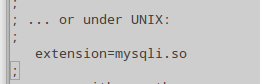

Hieman kaiveltua Googlesta asiasta löysin osoitteen, missä asiasta on puhuttu ja annetaan ohjeeksi:

|

Latest phpMyAdmin versions require mysqli extension and will no longer work with mysql one (note the extra “i” at the end of it’s name).

sudo apt-get install php5-mysql

Will install package containing both old one and the new one, so afterwards all you need to do is to add

extension=mysqli.so

in your php.ini, restart apache and it should work.

|

Lähde: http://stackoverflow.com/questions/10769148/extension-mysqli-is-missing-phpmyadmin-doesnt-work

Tein ylläolevan asennuksen ja kävin muokkaamassa php.ini tiedostoa. Löysin php.ini tiedoston komennolla:

xubuntu@xubuntu:~$ php –ini

PHP Warning: Module ‘mysqli’ already loaded in Unknown on line 0

Configuration File (php.ini) Path: /etc/php5/cli

Loaded Configuration File: /etc/php5/cli/php.ini

Joka paljasti, että php.ini sijaitsee /etc/php5/cli/ kaniossa. Kävin muokkaamassa php.iniin kuvassa olevan kohdan:

Tämän rivin lisäyksen jälkeen tallensin tiedoston ja käynnistin Apachen uudelleen:

$ sudo service apache2 restart

Jonka jälkeen kävin kokeilemassa http://localhost/phpmyadmin osoitetta uudelleen:

Jes. Phpmyadmin toimii ja kirjautui sisään normaalisti! 🙂 Tästä kaikesta ajankäytöstä ja osasta työvaiheista olisi voinut tietenkin välttyä käyttämällä tietokantaa suoraan Terminaalista (ilman phpmyadminia).

——–

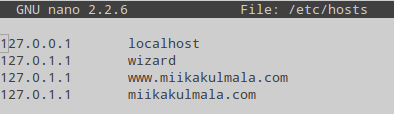

1.4 PhpMyAdminilla uusi tietokanta ja paikallinen käyttäjä

Kun Apache, PHP, MySQL ja Phpmyadmin (MySQL:n hallintatyökalu) on käyttövalmiina lähdin luomaan PhpMyAdminilla uuden paikallisen käyttäjän ja tietokannan WordPressiä varten.

Käyttäjäksi tuli: wordpress ja Salasanaksi phpmyadminin generoima (vain tässä harjoituksessa käytössä): BLGmLy5aCZPz7v9Y

Kohdassa tietokannat (databases) voi käydä vielä tarkistamassa, että wordpress tietokanta on lisääntynyt ja että se toimii.

——–

2. Palomuurin käyttönotto Xubuntussa ( http://wiki.ubuntu-fi.org/Ubuntun_komennot hyviä neuvoja)

Koska ubuntun firewall ei ole oletuksena asennettu täytyy se ensiksi asentaa:

$ sudo apt-get update

$ sudo apt-get ufw

Tämän jälkeen täytyy ufw-palomuuri käynnistää:

xubuntu@xubuntu:~$ sudo ufw enable

Firewall is active and enabled on system startup

Jonka jälkeen tuli ilmoitus, että palomuuri on aktiivinen ja käynnissä.

xubuntu@xubuntu:~$ sudo ufw status

Status: active

Tällä komennolla voidaan vielä tarkastaa, että palomuuri on päällä

—————-

3. WordPressin asennus

Nyt kun kone on valmisteltu WordPressin varalle voidaan hakea WP:n uusin versio osoitteesta: http://wordpress.org/latest.tar.gz

Tämä tapahtuu komennolla (public_html kansiossa): $ wget http://wordpress.org/latest.tar.gz

Seuraavaksi paketin voi purkaa komennolla:

$ tar -xf latest.tar.gz

Tämän jälkeen näet wordpress nimisen kansion public_html kansiossa.

Nyt siirryin osoitteeseen http://localhost/~xubuntu/wordpressJolloin selaimeen ilmestyi tämän näköinen ikkuna:

Tässä vaiheessa klikkasin create a configuration file (luodaan conffi tiedosto WP:lle).

Tällä sivulla varmistettiin, että WordPressiä asentava on selvillä kuvassa näkyvistä viidestä kohdasta. Aikaisemmin tein nämä, joten painoin huoletta Let’s go!.

Tämän jälkeen täytetään tarvittavat tiedot ja klikataan Submit.

Yllä olevan kuvan näköinen sivu ilmestyi ja tekstissä sanottiin, että voit luoda manuaalisesti wp-config.php tiedoston ja kopioida sinne sivulla olevat tekstit. Loin wp-config.php tiedoston kansioon public_html/wordpress:

$ nano wp-config.php ja kopioin sisällöt sinne.

Tämän jälkeen jatkoin ja painoin Run the install.

Jonka jälkeen tulee ilmoitus asennus onnistunut. Success!Klikkasin painiketta Log In.

Jolloin ilmestyi kirjautumisvalikko ja kirjauduin sisään.

Niinkuin näkyy, kirjautuminen WordPressiin onnistui ja olen kirjautunut sisään Adminina.

—————

4. WordPressiin säädöt kuntoon

Koska tehtävänannossa sanottiin:

Ota järkevät URLit (permalinks) käyttöön. Vaihda teema. Kirjoita esimerkki

artikkeli ja varmuuskopioi sisältö. Suojaa kone tulimuurilla.

4.1 Permalinkit käyttöön

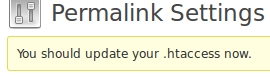

Lähdin säätämään WordPressiä hieman, aloitin permalinksien käyttöönotolla:

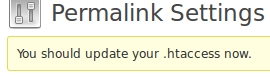

Permalinksit voidaan ottaa käyttöön Settings -> Permalinks välilehdeltä valitsemalla jokin permalinkeistä. Valitsin kohdan post name. Jonka jälkeen klikkasin Save Changes painiketta.

Tämän jälkeen tuli ilmoitus:

Luin hieman pintaa syvemmältä osoitteesta: http://codex.wordpress.org/Using_Permalinks

Jossa kerrottiin, että mod_rewrite moduuli tulisi ottaa käyttöön, että saadaan paremmat permalinkit. Joten otin sen käyttöön:

$ sudo a2enmod rewrite

$ sudo service apache2 restart

Luin sivuilta lisää niin edellä mainittu .htaccess tiedosto täytyi luoda wordpress kansioon joten loin sen:

$ nano .htaccess

ja lisäsin sivuilla mainitut rivit sen sisälle:

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /~xubuntu/wordpress/

RewriteRule ^index\.php$ – [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /~xubuntu/wordpress/index.php [L]

</IfModule>

Kun tiedot oli lisätty .htaccessin sisälle, varmuudenvuoksi käynistin Apachen vielä kerran uudelleen ja kävin wordpressin sivuilla tallentamassa permalinkin.

Tämän jälkeen kävin kokeilemassa, toimiiko permalinkki lisäämällä uuden postauksen kohdassa Posts -> add new ja publish kun postaus on kirjoitettu:

Jonka jälkeen postaus meni läpi ja permalinkki näyttäisi toimivan niinkuin pitää.

4.2 WordPressin teeman vaihto

Teemaa lähdin vaihtamaan kohdasta (Appearance -> Themes)

Valitsin sivuilta valmiin teeman Twenty Eleven, jolloin tuli uusi sivu missä klikkasin Save & Activate. Tämän jälkeen uusi teema oli jo käytössä. (ylhäällä näkyi vielä ilmoitus Settings saved and theme activated. Visit site). Visit site oli suora linkki omaan uuteen WP sivuuni jossa uusi teema oli käytössä.

4.3 Esimerkki artikkeli ja varmuuskopioitu sisältö

Kirjoitin aikaisemmin lyhyen tekstin esimerkki artikkelina.

Aikaisemmin kirjoitettu postaus halutaan tehtävänannossa varmuuskopioida, joten lähdin varmuuskopioimaan sitä kohdasta Tools -> Export

Sivulla kysyttiin, mitä halutaan varmuuskopioida ja valitsin kaikki. (All content). Klikkasin painiketta Download export file jonka jälkeen koneelle latautui wordpressharjoitus.wordpress.2013-02-11.xml niminen tiedosto. Tiedosto sisälsi varmuuskopiot kaikesta WordPressissä tehdyistä postauksista, sivuista, kommenteista, muokatuista kentistä, kategorioista ja tageista.

—————-

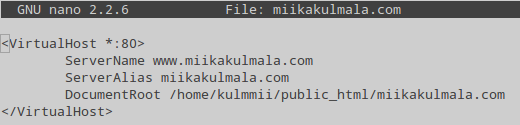

5. Oman teeman luonti WordPressiin

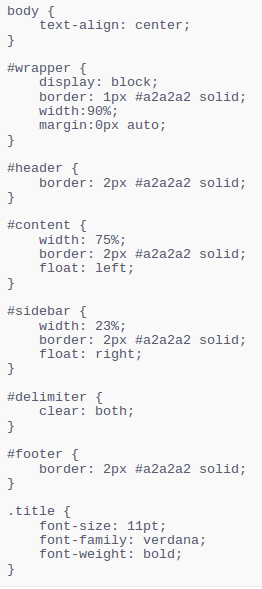

Koska WordPressissä on olemassa kasapäin valmiita teemoja ja useiden teemojen luojat antavat luvan muokata omia teemojansa, niin helpointa olisi varmasti luoda Parent teemasta -> Child teema. Minimivaatimus Child teeman luontiin on luoda yksi erillinen tyylitiedosto, nimeltä style.css ja sen lisäksi vain asennettu ja aktivoitu valmis teema. Tätä tehtävää lähdin kuitenkin tekemään mielenkiinnosta sillä mielellä, että luon ohjeiden kanssa kokonaan oman uuden teeman:

Aloitin teeman luonnin luomalla kansion:

xubuntu@xubuntu:~/public_html/wordpress/wp-content/themes$ mkdir omateema

Seuraavaksi lähdin luomaan teemaan sisältyviä PHP tiedostoja.

Ensiksi lähdin tekemään header.php tiedostoa:

Jonka jälkeen koodissa jatkumona olevaa index.php tiedostoa (pääsisältö):

Seuraavaksi koodissa näkyvää sidebar.php:ta

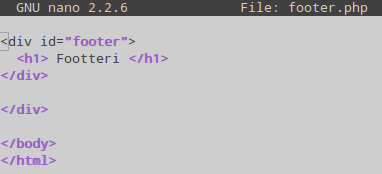

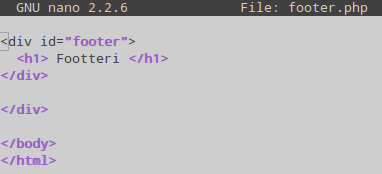

Ja koodissa viimeisenä mainittua footer.php:ta

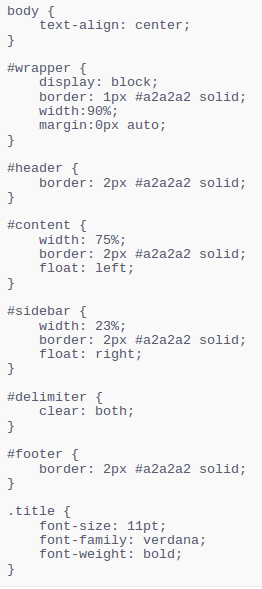

Lopuksi teemalle tarvittiin style.css (tyylitiedosto):

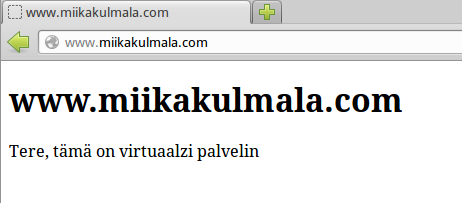

Tämän jälkeen kävin katsomassa näkyykö teema WordPressissä ja saadaanko se otettua käyttöön.

Ja oma teema näkyi valikossa muiden teemojen joukossa.

Omaa teemaa esikatselin vielä kohdasta Live Preview, jolloin kuvaan ilmestyi oma teema ja sen runko. Myös oma aiemmin luotu postaus näkyi uudella teemalla.

Lähteenä WP teeman tekoon käytin osoitteen http://www.siteground.com/tutorials/wordpress/wordpress_create_theme.htm sisältöä, josta itselle oli suuri apu. Tästä on hyvä lähteä tekemään omia teemoja!